| EMV笔记(总体流程) | 您所在的位置:网站首页 › 囊肿 是什么 › EMV笔记(总体流程) |

EMV笔记(总体流程)

|

7->内部认证(脱机数据认证):

●静态数据认证由终端使用一种基于公钥技术的数字签名方案来完成。发现在个人化以后对数据的未经授权的改动。 静态数据认证要求存在一个认证中心,这个认证中心具有高级别的安全性来签名发卡行公钥。每一台符合本规范的终端都必须为每一个它能识别的应用保存相应的认证中心的公钥。

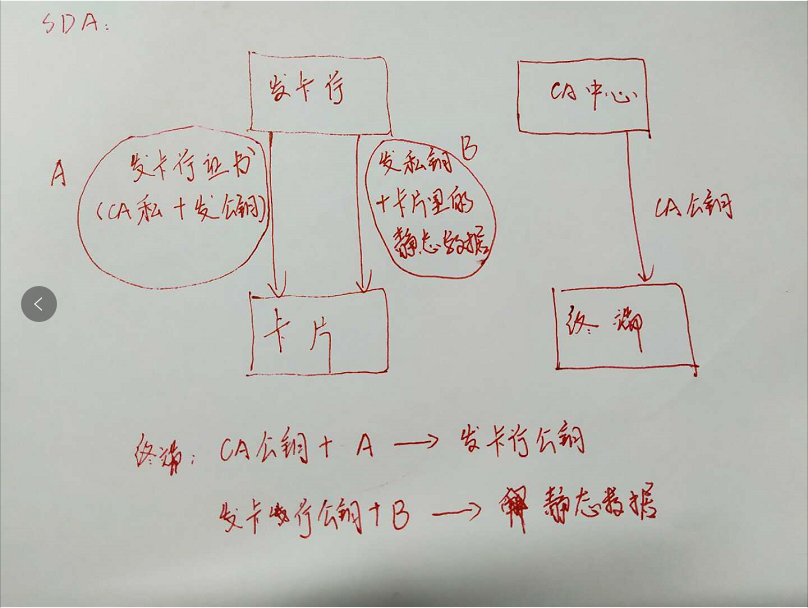

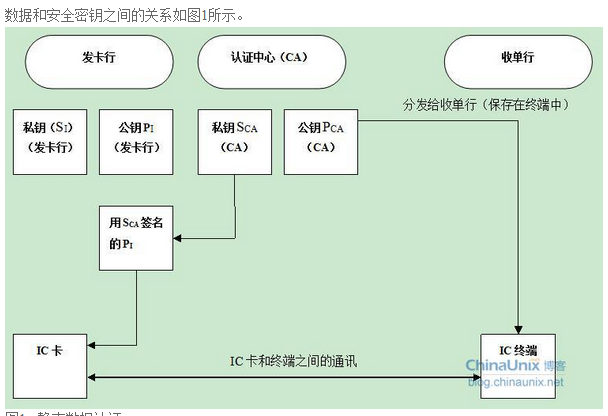

● PBOC文档第5部分 B.9.2,终端通过公钥验证卡片的合法性 ● 内部终端认证过程:https://blog.csdn.net/xuture/article/details/9264109 ● 一次交易中只进行一种脱机数据认证。CDA优先级高于DDA,DDA的优先级高于SDA。如果卡片和终端一种脱机数据认证都不支持,脱机数据认证不执行。 如果终端测定卡片和终端都支持CDA,执行CDA;否则,如果都支持DDA,执行DDA;否则,如果都支持SDA,则执行SDA ●优先级是 CDA>DDA>SDA ●DDA:https://blog.csdn.net/tenfyguo/article/details/41044927 https://blog.csdn.net/LYX_WIN/article/details/78781508 ●SDA步骤:参考:http://blog.chinaunix.net/uid-149182-id-4044570.html https://www.xuebuyuan.com/1607729.html step1:认证中心公钥:通过公钥下载将认证中心服务端的公钥挨个下载到终端; step2:恢复发卡行公钥:第6步读记录的时候已经获取到发卡行90(签名处理过的发卡行公钥),92(发卡行公钥余项),9F32,所以这个时候就可以使用CA公钥利用RSA算法对90数据进行解密); step3: 使用发卡行公钥经过RSA算法解密签名应用数据TAG:93(上面读记录获取) 1.发卡行的密钥管理系统产生发卡行公/私钥对PI和SI,并将公钥PI传送至根CA; 2.根CA用自己的私钥SCA对发卡行公钥PI进行数字签名,产生发卡行证书,连同根CA公钥信息返回给发卡行密钥管理系统; 3.发卡行密钥管理系统用发卡行私钥SI对卡片静态数据进行数字签名,将签名结果和发卡行证书传送至发卡系统; 4.发卡系统在个人化时将发卡行证书和数字签名写入每一张卡片中; 5.根CA将其公钥PCA,经收单行传送至终端管理系统; 6.收单行终端管理系统把根CA公钥PCA通过远程下载至终端; 7.IC卡进行脱机交易的静态数据认证,受理终端完成如下过程: 终端从卡片中读取出发卡行证书及签名数据,使用CA公钥PCA恢复出发卡行公钥PI; 终端使用恢复的发卡行公钥PI解密卡片签名数据; 终端将解密结果与卡片静态数据进行比对,保存比对结果; 8.将验证结果返回给卡片。 C-00 88 00 00 04 00 Len: 4 (1:认证中心公钥:终端已经下载过公钥,通过RID和8F(公钥索引,读记录获取):锁定认证中心公钥) ef 08 3f 1a (2:恢复发卡行公钥:) R-SW: 90-00 Len: 98 80 60 ae e5 aa 73 89 34 ad cc cc 54 4b 45 c6 23 a5 3a 65 9b bd d0 50 5f 50 be ce ed 7c ac da 93 43 6b 92 a2 99 52 b2 56 4e 3b b8 50 d8 09 b2 6c 4d 51 7d 9f f1 74 fa 2d e2 be 46 a5 59 fd 2e e0 fd 11 b3 4e 9b 28 a4 60 02 30 21 22 d6 76 5c e3 2e 8e 84 fd 96 e2 a6 33 2e 60 fc c1 55 92 fe 5c 26 fe8: 持卡人验证 ● 文档第5部分 11.1 ● 参考: http://www.cnblogs.com/iplus/p/4467133.html https://blog.csdn.net/pony_maggie/article/details/7342688 https://blog.csdn.net/u012086167/article/details/73431952?spm=1001.2014.3001.5501 CVM LIST:[Tag 8E] Len: 14 (02:联机加密PIN验证 03:如果终端支持)(85页) 00 00 00 00 00 00 00 00 02 03 1e 03 1f 00 ● 持卡人认证并不是必备的EMV流程, 终端是否应该执行持卡人认证, 决定因素在两点. 一是AIP表明是否支持, 二是在读数据阶段,卡片是否返回CVM list: ● 前面8个字节为金额,第9个字节,这里为02, 0000 0010,对应“联机加密PIN”验证; ● CVR不是CVM Results。CVR是卡片验证结果,与TVR(终端验证结果)对应,所以CVR来源于卡片,无tag表示,我们不关心。而CVM Results则是持卡人验证结果,我们很关心的,这个是终端数据。 ● 再看03,03的含义是“如果终端支持这个CVM”,这个怎么理解呢?终端有一个很重要的数据,终端性能(9F33),终端性能中明确指出了终端所支持的验证方法,所以03的意思就是如果终端支持持卡人签名验证,那么这个交易就使用签名作为验证方法。当持卡人验证条件为03时,内核对于终端性能的判断也是直接影响持卡人验证成功与失败的关键要素 CVM 代码 指出如果这个CVM 失败,是执行下一CVM 还是认为CVM 失败 字节9 (CVMCode): bit 8: 0 = 只有符合此规范的取值(如果不为1,说明有自定义的值) bit 7: 1 = 如果此CVM失败,应用后续的 0 = 如果此CVM失败,则持卡人验证失败 bits 6–1 (CVM Type): 000000 = CVM失败处理 000001 = 卡片执行明文PIN核对 000010 = 联机加密PIN验证 000011 = 卡片执行明文PIN核对+签名(纸上) 000100 = EMV保留 000101 = EMV保留 011110 = 签名(纸上) 011111 = 不需CVM 000110–011101 = 保留给加入的支付系统 100000–101111 = 保留给各自独立的支付系统 110000–111110 = 保留给发卡行 111111 = RFUCVM条件码:表示什么时候使用该方法 0 总是执行 1 如果是现金或返现交易 2 如果不是现金或返现交易 3 如果终端支持此CVM 4 如果交易金额小于金额X 5 如果交易金额大于金额X 6 如果交易金额小于金额Y 7 如果交易金额大于金额Y

7:脱机加密PIN原理:终端从卡片中获取PIN加密公钥证书(可在read data阶段读取),从证书中恢复PIN加密公钥. 当用户输完PIN时, 终端用此公钥加密该PIN,然后能过指令把加密数据传给卡片,卡片收到数据后,先用存在自身的PIN加密私钥解密,然后再验证该PIN的正确性.) CVM LIST:[Tag 8E] Len: 14 (02:联机加密PIN验证 03:如果终端支持)(85页) 00 00 00 00 00 00 00 00 02 03 1e 03 1f 00 Term Capp:[Tag 9F33] Len: 3 e0 f0 c8 *************************************** EA_EMV_NewCardHolderValidate RET=c2 请求联机PIN call EA_EMV_NewCardHolderValidate:cCmd=00 CVM flg=01 EA_EMV_NewCardHolderValidate RET=1 Call EA_EMV_ActionAnalysis emvShowActionCode TVR: Len: 5 00 80 88 80 00

|

【本文地址】

公司简介

联系我们